Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Categoria de Tecnologia

Postado em 16 março 2022

Atualizado em 28 dezembro 2022

Palavras-chave: edge,computing,computação,de,borda,ajuda,iot,internet,thing,coisa

Visualizações: 1905

Muitos componentes de IoT são criados para realizar apenas uma tarefa. Por isso, esses componentes não possuem habilidade para fazer outros tipos de tarefas como armazenamento de dados ou conexão com a internet. Para criar um dispositivo de coleta, processamento e armazenamento de dados, outros componentes devem ser integrados para realizar diferentes tarefas. Essa integração pode ser feita de várias formas, um exemplo é a conexão com um servidor central de processamento e armazenamento de dados. Porém, quanto mais dispositivos se conectam ao servidor central, mais ocupado este servidor se torna. Além disso, o constante tráfego de dados através da internet não é algo seguro.

Um solução para esse problema foi o edge computing, em português, computação de borda.

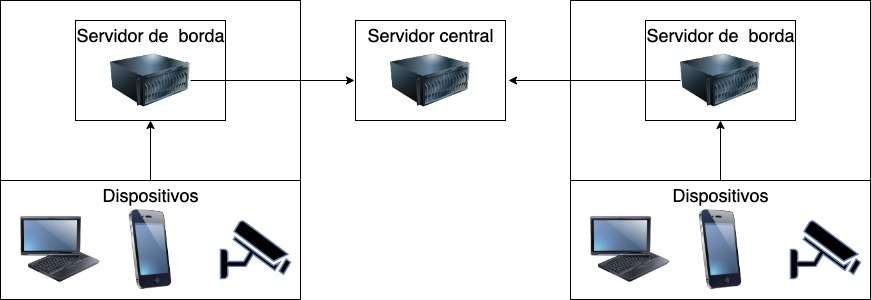

Edge computing ou computação de borda é um modelo de computação. Esse modelo faz o uso de servidores localizados próximos aos dispositivos que coletam dados, de modo que esses dados não precisem enviar dados para um servidor afastado geograficamente. A computação de borda é uma opção que substitui o modelo de computação em nuvem, onde os dados são enviados para uma nuvem para processamento e armazenamento.

O modelo de computação de borda é útil em aplicações em que a velocidade de resposta do servidor deve ser imediata. Além disso, essa prática reduz o tráfego de dados com servidores afastados do local de origem, aumentando a privacidade e segurança dos dados.

Manter conexão com servidores distantes pode oferecer vários problemas como:

A computação de borda aparece para resolver todos esses problemas. Colocando um servidor próximo à esses dispositivos, podemos melhorar a velocidade no recebimento e processamento de dados. Além disso, por ter um servidor localizado perto desses dispositivos é possível diminuir de forma significativa os custos da internet com largura de banda, pois quanto mais dispositivos enviando dados através da internet, mais banda será necessária.

No final das contas, toda a informação coletada em servidores de borda, irão ser enviados para o servidor central. Porém, a frequência de envio desses dados irá diminuir drasticamente, melhorando o desempenho do servidor central e melhorando em aspectos de segurança, uma vez que esses dados não são enviados constantemente.

O uso de computação de borda pode ser usado para substituir o modelo de computação em nuvem, mas não é necessariamente sempre a melhor opção.

Tecnologias que precisam de resultados quase instantâneos podem necessitar de servidores de borda. Um exemplo são leitores biométricos:

Apesar da segurança que a criptografia atual traz, problemas como indisponibilidade podem afetar o processamento dos dados de um leitor biométrico em caso de grandes níveis de latência com servidores afastados geograficamente. Isso pode afetar a qualidade do produto, tornando usuários insatisfeitos. Armazenar temporariamente dados do servidor central que são acessados frequentemente no servidor de borda pode uma boa prática em muitos casos.

Outro exemplo é o caso de dados coletados nos campos de agricultura. Esses dados podem ser armazenados e processados num servidor de borda e enviados uma ou duas vezes por dia para o servidor central, em muitas situações melhorando os custos de banda e manutenção pelo fato de usar menos bateria.

No entanto, a adoção do modelo de computação de borda pode trazer algumas desvantagens. Isso é o aumento de custos com a implementação e o mantimento de sistemas de computação de borda, devido a um maior número de dispositivos que devem ser adquiridos e gerenciados. Nesse caso, pode ser uma tarefa difícil atualizar e gerenciar dispositivos de borda por estarem espalhados por vários locais diferentes.

Conectar uma grande quantidade de dispositivos em um único servidor pode não ser uma boa prática. Saber a hora certa de usar computação de borda é recomendável para aumentar a velocidade de resposta de servidores e tornar a experiência do usuário mais agradável. Ter um servidor local pode ajudar a aumentar a velocidade de transferência de dados, segurança e desempenho geral.

Projetos práticos

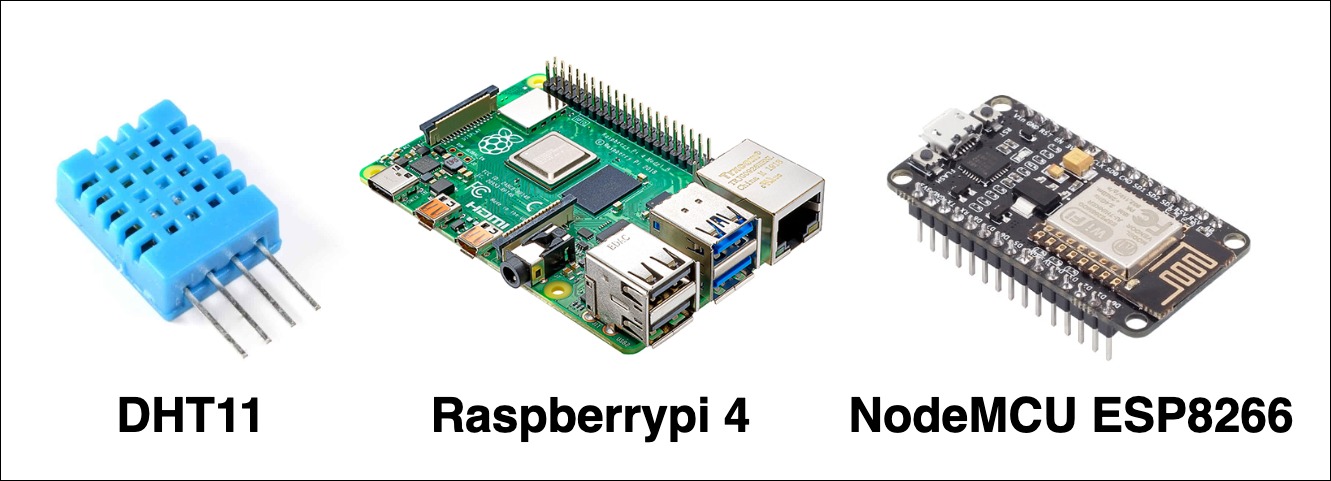

Projeto de comunicação entre dois dispositivos ESP8266 e Raspberrypi4. Laravel irá funcionar como servidor e receptor de dados de temperatura e umidade coletados com o DHT11.

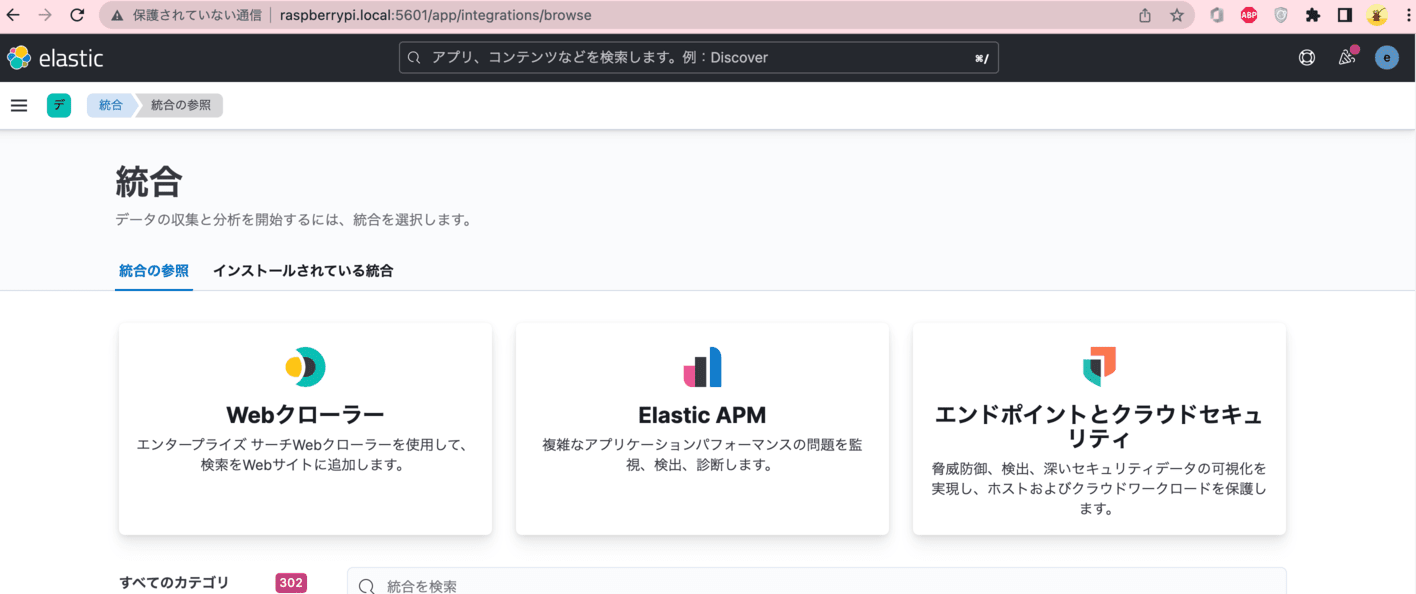

Projeto de criação de um sistema de busca usando o framework Symfony e Elasticsearch. A integração com Kibana também é feito de modo remoto com um raspberrypi.

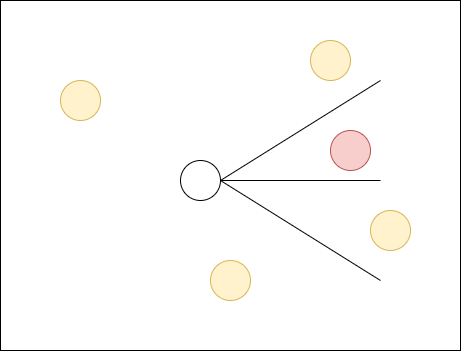

Detectando objetos que entram dentro do campo de visão do personagem. Útil para servir de "gatilho" para eventos em um jogo.

Desenvolvimento dos conceitos mais básicos do clássico pacman, como: mapa, animação, deslocamento e detector de colisões.

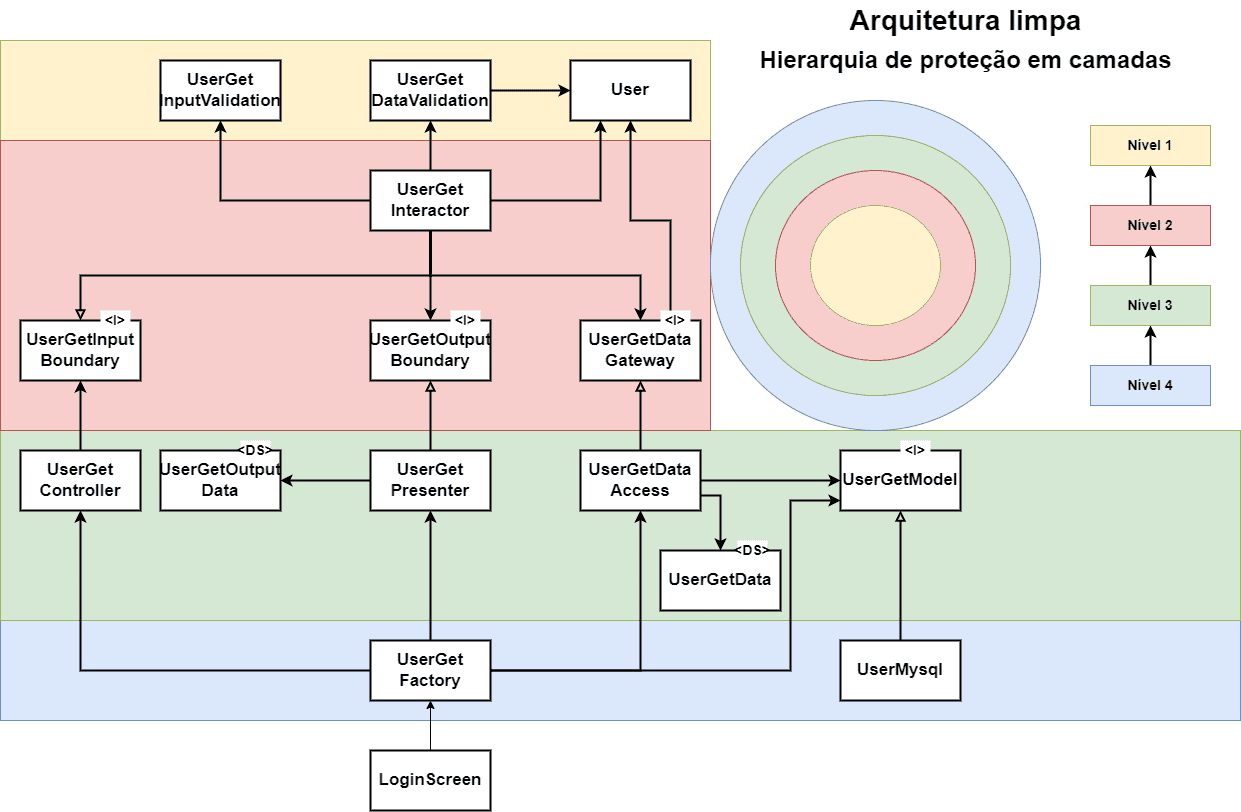

Usando JavaFX e arquitetura limpa para criar um aplicativo de caixa eletrônico extremamente simples.

Poluição do ar, solo e água ainda é um grande problema para ser resolvido ainda em vários países. Há estudos que comprovam que os países mais poluentes podem causar câncer...

Muitos serviços já utilizam a autenticação biométrica integrada com a inteligência artificial para melhorar a experiência do usuário, além de melhorar a segurança.

Modelo teórico dividido em sete camadas que fornece uma arquitetura padrão de rede para realizar a transferência de dados entre computadores.

O modelo PoC visa em avaliar uma nova tecnologia ainda não comprovada com uma demonstração, com o intuito de avaliar a sua veracidade.

Ao todo, temos três protocolos que usados para o envio e o recebimento de e-mails. Esses protocolos são SMTP, POP3 e IMAP.

Protocolo utilizado para buscar endereços IPs vinculados com um URL solicitado através de um navegador ou aplicativo de email.