Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Categoria de Management

Postado em 14 maio 2022

Atualizado em 14 maio 2022

Palavras-chave: fraud,triangle,management,compliance,internal,control

Visualizações: 4708

Na nossa sociedade a fraude sempre esteve presente. Seja nas escolas, nas empresas ou qualquer outro lugar. Pessoas que cometem fraudes, estão cientes do que estão fazendo é errado. Mesmo tendo tudo isso em mente a grande pergunta é porquê essas pessoas cometem fraudes?

Um criminólogo norte americano chamado Donald Cressey inventou uma tese que tenta explicar o que motiva essas pessoas a cometerem fraudes. Essa teoria foi inventada em 1953 e se chama o triângulo da fraude.

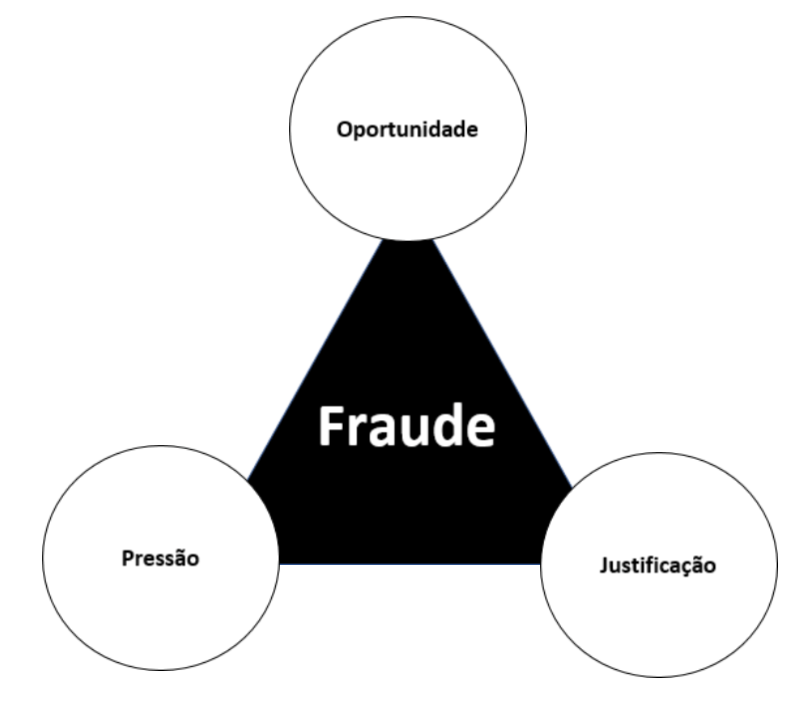

O triângulo da fraude tenta explicar o motivo que levou uma pessoa a cometer uma fraude usando como base três elementos:

Usando os três elementos acima, podemos entender a situação de forma mais compreensiva. Quando compreendemos de forma mais profunda as causas dessa irregularidade, podemos ter uma melhor noção de como prevenir esse tipo de problema no futuro.

Esse método se aplica principalmente em empresas, que utilizam essa tese para prevenir comportamentos inesperados de funcionários. O triângulo da fraude pode contribuir para elaboração do controle interno de uma empresa de forma mais eficaz, consequentemente melhorando o nível de compliance.

O criminólogo Donald Cressey analisou pessoas que cometeram fraudes e chegou a conclusão que 3 elementos geram esse tipo de comportamento.

A pressão psicológica é um desses elementos que estimulam a fraude. Uma pessoa que está sob pressão, geralmente quer dar o melhor de si para realizar alguma meta, mesmo que seja de um modo trapaceiro. Alguns exemplos de pressão psicológica podem ser:

A pressão não se aplica apenas nas empresas, ela está em todo parte, como por exemplo na escola. Algumas dessas pressões podem ser:

A pressão está muito presente na vida das pessoas. Infelizmente é muito difícil eliminar esse elemento seja na escola ou em uma empresa.

A oportunidade está ligada com o ambiente ao redor da pessoa fraudulenta. Quando uma pessoa não está sendo vigiada e sabe que não irá ser punida caso faça algo irregular, ela acaba realizando essa fraude.

Em uma empresa, pessoas com cargos importantes acabam cometendo fraudes pois não estão sendo vigiadas propriamente. Isso é uma grave violação de compliance e pode prejudicar muito a imagem da empresa.

Na escola isso também pode acontecer. Por exemplo quando um professor deixa a sala de aula em horário de prova, isso pode acabar resultando em múltiplos alunos tentando colar.

Essa tipo de comportamento pode ser evitado com um bom controle interno elaborado.

Quando uma pessoa se convence de que pode fazer algo não permitido para benefício próprio. A pessoa tenta justificar, tentando tornar esse ato aceitável. Alguns exemplos são:

Um bom exemplo de uma justificação em uma escola poderia ser:

O triângulo de fraude tenta explicar esse fenômeno baseando-se em três elementos: pressão, oportunidade e justificação.

Se levarmos em consideração esses três elementos na hora de criar um controle interno de uma empresa, podemos prevenir fraudes e melhorar o compliance de uma empresa.

Projetos práticos

Desenvolvimento dos conceitos mais básicos do clássico pacman, como: mapa, animação, deslocamento e detector de colisões.

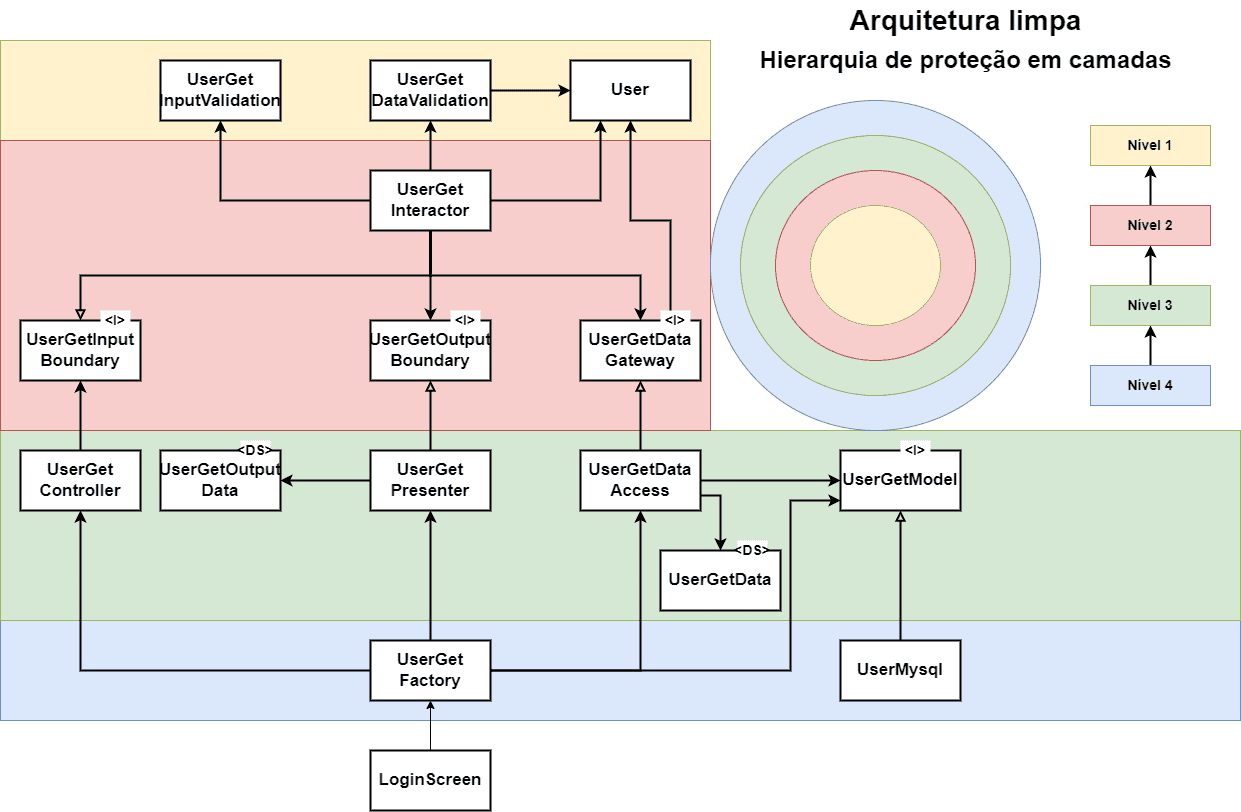

Usando JavaFX e arquitetura limpa para criar um aplicativo de caixa eletrônico extremamente simples.

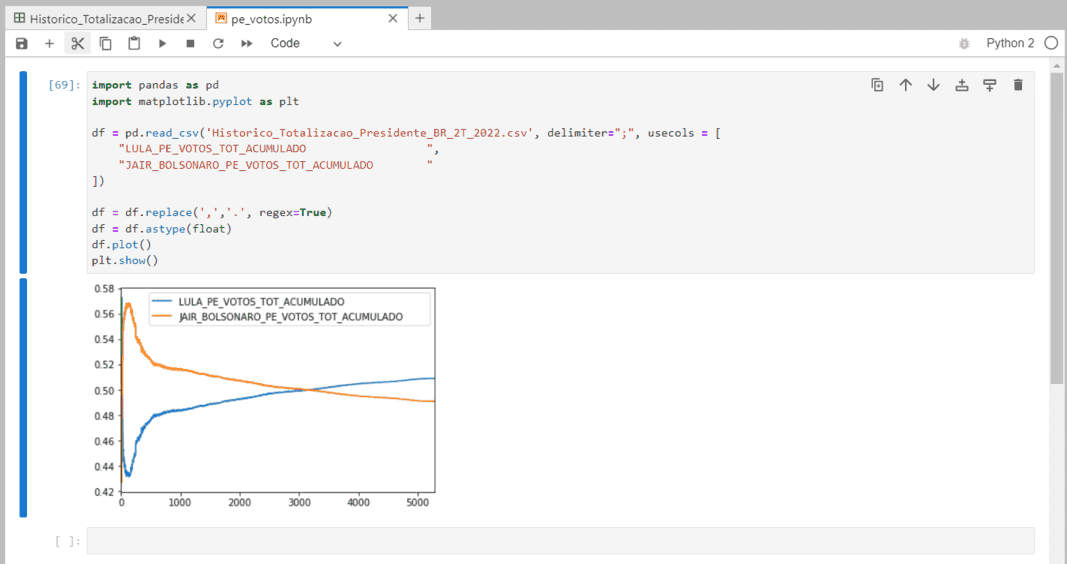

Simulação dos gráficos do segundo turno das eleições presidenciais, utilizando python e ferramentas de análise de dados, pandas e jupyter.

Implementando um programa que encontra a menor distância entre dois pontos dentro de um labirinto usando o algoritmo A* (a-estrela).

Jogo simples de guerra espacial desenvolvido em javascript. Esse jogo usa cálculos de física para simular efeitos de atrito e inércia.

Digitalizar documentos facilita o gerenciamento, aumenta a disponibilidade e economiza tempo, consequentemente trazendo muitos outros benefícios.

A ausência e a presença de energia são dois estados que podem ser usados como valores. Esses valores são respectivamente zero e um.

Prática que automatiza os processos de integração, análise e implantação de software, aumentando a produtividade dos desenvolvedores.

HR Tech é um software que auxilia na gestão de pessoas, tornando-se possível o gerenciamento centralizado na área de recursos humanos.

Para um sistema realizar os requerimentos mínimos de segurança, este deve estar de acordo com os três pilares da segurança de informação(CIA).

O risco reputacional é o risco que qualquer empresa pode sofrer por motivos como atos imorais, decadência de produto ou reputação inadequada