Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Categoria de Tecnologia

Postado em 04 junho 2022

Atualizado em 04 junho 2022

Palavras-chave: authentication,autenticação,autenticacao,biometria,digital,biometrico,biometric,biométrico,tecnologia,technology,security

Visualizações: 2181

A maioria de sistemas depende da autenticação de usuários. Uma vez que um usuário autenticado entra no sistema é possível monitorar, rastrear e controlar seu acesso, tornando o gerenciamento de usuários muito mais conveniente.

O padrão de autenticação de usuários sempre foi a senha.

A autenticação com senha sempre foi muito vantajosa para desenvolvedores de sistemas por ter uma implementação mais facilitada. Alguns anos atrás, para o usuário recuperar uma senha esquecida ele precisava responder às perguntas que só ele sabia, como:

Porém, essa técnica não funcionava quando a resposta era um pouco diferente do que a gravada no banco de dados do sistema. Além disso, com engenharia social é possível obter essas informações do usuário, facilitando a invasão de contas.

Com o avanço da tecnologia, os padrões de autenticação também evoluíram, trazendo mais segurança e conveniência aos usuários. Isso se deve ao fato da ascensão da autenticação biométrica.

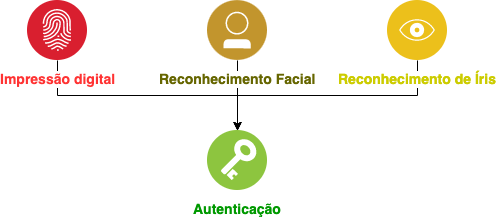

A autenticação biométrica é o uso de tecnologias que conseguem captar traços e comportamentos únicos de indivíduos para a autenticação.

Autenticação biométrica é junção de duas expressões, “autenticação” e “biometria”.

Uso de algum meio para validar se um indivíduo é ou não a pessoa que cujo indivíduo diz ser.

A biometria é a análise de características e comportamentos de seres vivos, com o intuito de identificar as particularidades de cada indivíduo.

A autenticação biométrica já é bastante utilizada no dia a dia, principalmente no nosso smartphone.

Aparelhos como smartphones utilizavam senhas como autenticação há alguns anos, porém hoje já temos diversas autenticações biométricas implementadas nesses dispositivos, como:

Reconhecimento biométrico não se limita apenas para realização de autenticações. Seu uso pode variar para múltiplas tarefas, como:

Assim como a biometria digital, a inteligência artificial também tem progredido bastante. A integração dessas duas técnicas já são utilizadas pelo nosso smartphone, trazendo uma imensidade de conveniências.

Podemos concluir que combinar a biometria com outras técnicas trazem grandes vantagens para o usuário. Isso prova que a biometria digital só tende a crescer.

A implementação da autenticação biométrica traz principalmente segurança e conveniência ao usuário.

A tecnologia mais recente da biometria digital traz disponibilidade, confidencialidade e integridade.

A primeira grande vantagem é a eliminação de senhas. Isso se deve ao fato de que senhas podem ser roubadas ou adivinhadas. Uma vez que um usuário malicioso obtém a senha da vítima, esse mesmo pode invadir essa conta facilmente.

A facilidade de desbloquear um dispositivo usando autenticação biométrica com o polegar melhora muito a disponibilidade dessa tecnologia, pois um indivíduo pode realizar reconhecimento facial mesmo usando óculos, máscara ou chapéu.

Devido à cada indivíduo ter uma biometria única, é extremamente difícil burlar a autenticação biométrica de um sistema. Mesmo quando o usuário malicioso tenta usar fotos ou impressões falsas da vítima, dificilmente ele será autenticado, trazendo alta confidencialidade.

A biometria do usuário será criptografado com uma chave simétrica, como a AES. Isso dificultará a adulteração de dados e aumentará a integridade.

A autenticação biométrica traz inúmeras vantagens ao usuário além de segurança, principalmente em questão de conveniência.

A substituição de senhas por biometria elimina a necessidade de gerenciar inúmeras senhas de contas de outros serviços. Além disso, problemas como esquecimento de senhas também será resolvido, tornando a experiência mais conveniente para o usuário e o desenvolvimento menos desgastante ao desenvolver que não precisará adicionar processos como “Esqueci a minha senha”.

Muitos usuários já devem ter tido a experiência de autenticação de impressão digital em um dia de chuva. Para o sistema verificar a biometria do usuário com exatidão, o dispositivo precisa de requerimentos específicos. Caso esses requerimentos não sejam feitos a autenticação biométrica pode falhar.

Não interage corretamente em dias de chuva, devido à presença de água entre o dedo do usuário e a tela do smartphone.

Pode ter falhas de autenticação caso o usuário esteja utilizando máscara ou tampando grande parte do rosto.

O reconhecimento de voz pode ser afetado caso o usuário esteja gripado, não funcionando direito.

A autenticação biométrica é o uso de características únicas de um indivíduo para verificar se a sua identidade é legítima.

O uso da biometria em autenticações traz imensa conveniência e segurança ao usuário. Entretanto, em algumas circunstâncias como dias chuvosos, pode ter sua funcionalidade um pouco comprometida.

O uso da biometria digital já é utilizada hoje nos nossos smartphones, câmeras e em carros mais avançados. A tendência do aumento da utilização de biometria no futuro só cresce, principalmente pela sua alta integrabilidade.

Projetos práticos

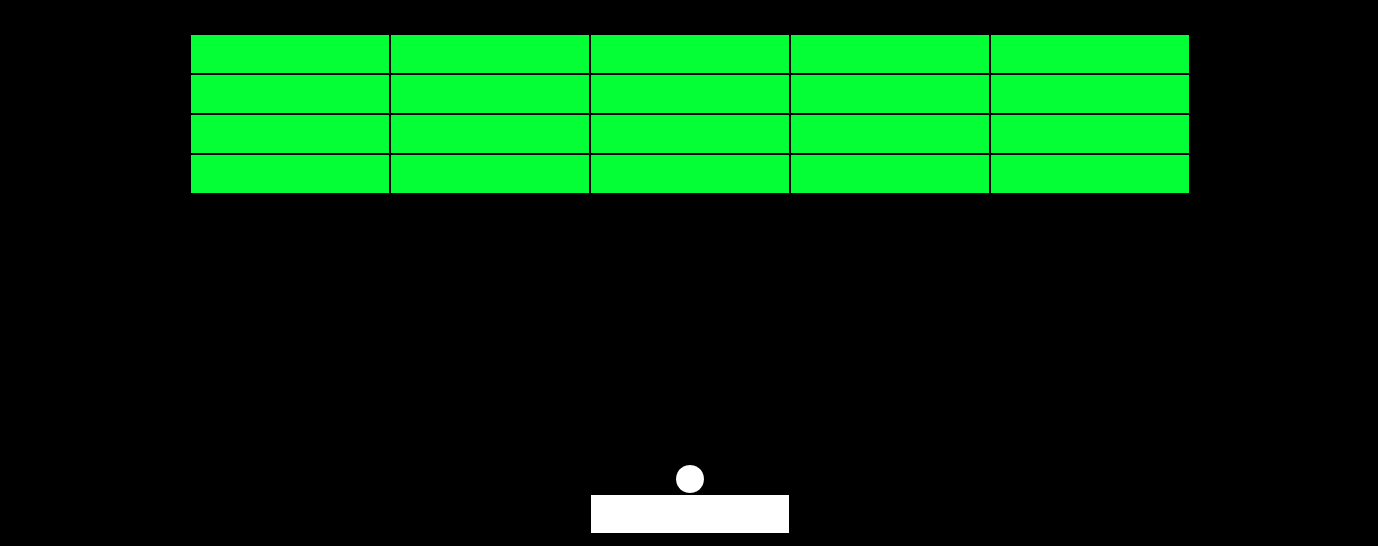

Programando um jogo clássico de arcade usando javascript e p5.js. O usuário deve quebrar os blocos utilizando uma bola ao mesmo tempo que evita que a bola saia pela parte inferior da tela

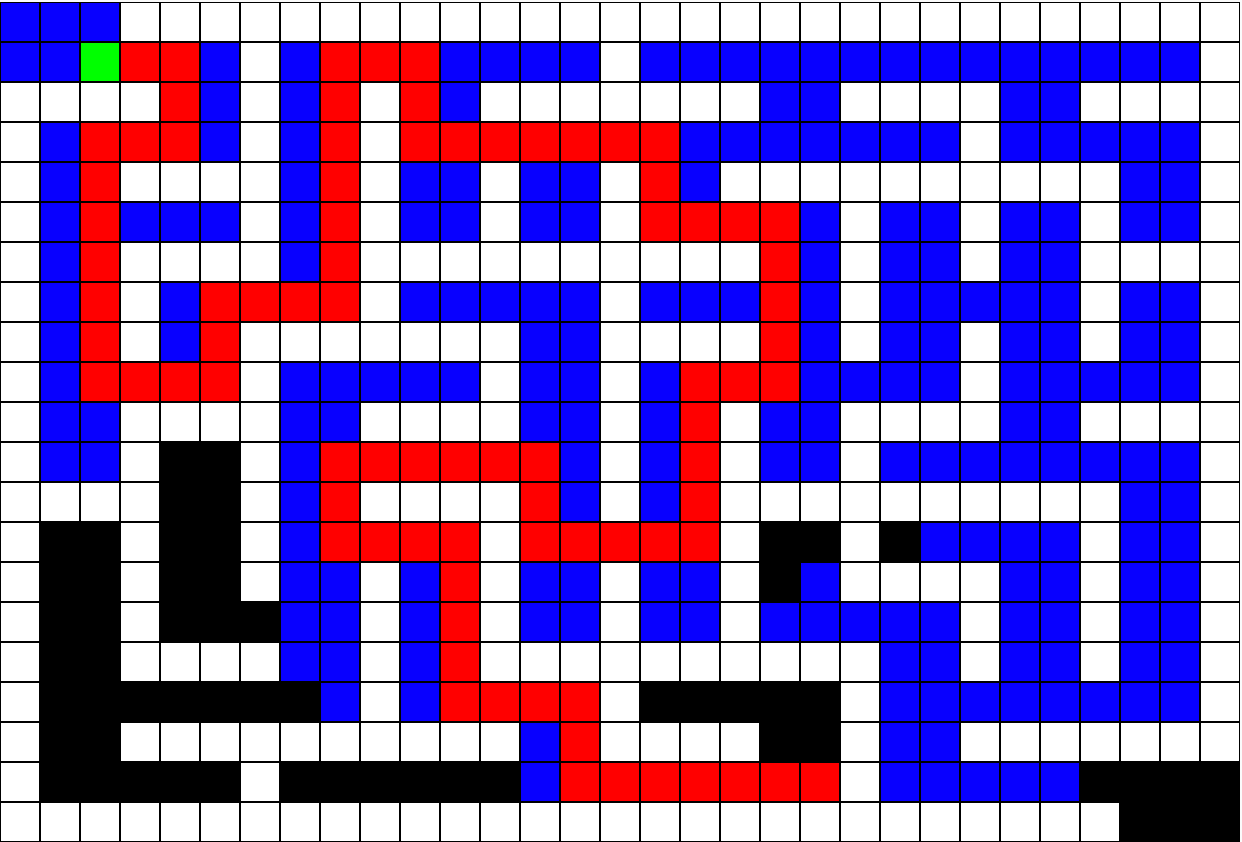

Convertendo imagens para ascii art usando o valor da intensidade das cores cinzentas.

Implementando um programa que encontra a menor distância entre dois pontos dentro de um labirinto usando o algoritmo A* (a-estrela).

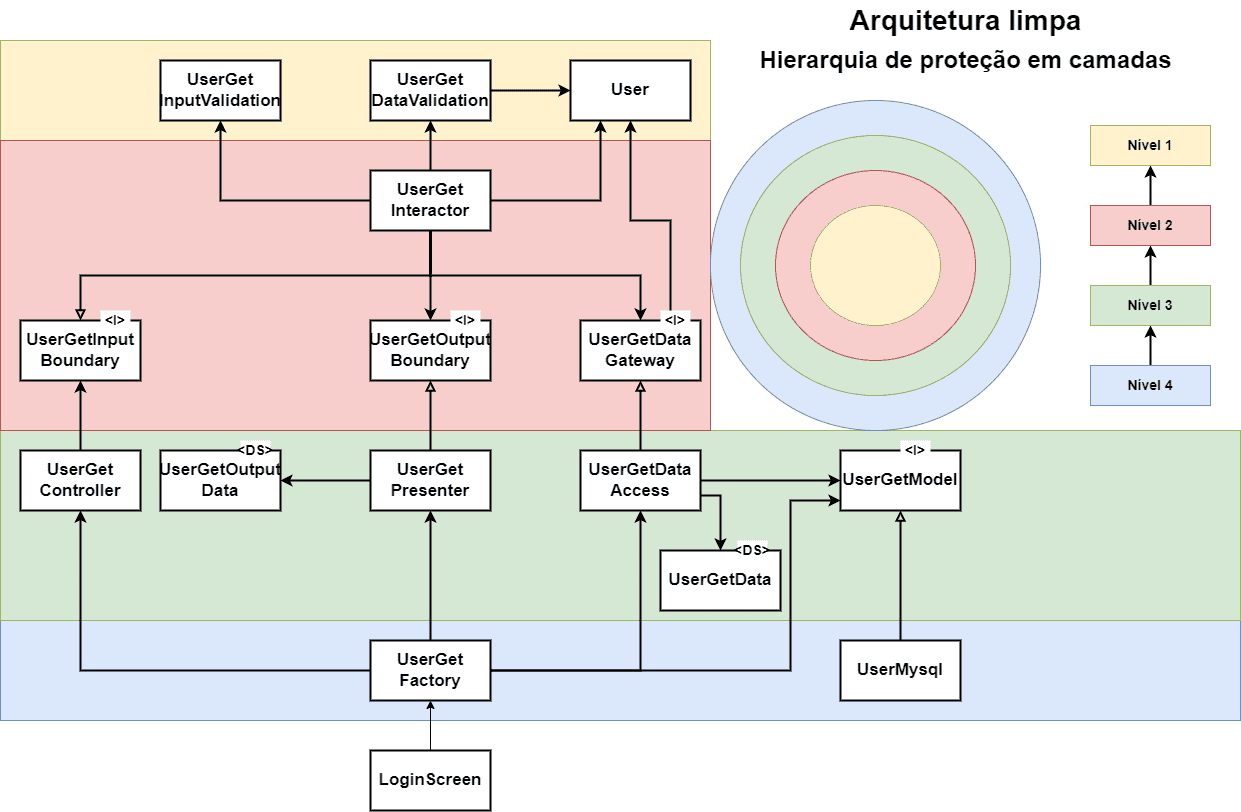

Usando JavaFX e arquitetura limpa para criar um aplicativo de caixa eletrônico extremamente simples.

Desenvolvimento de um sistema de monitoramento que exibi todos os eventos que acontecem na garagem automatizada, como abertura de portões ou ocupação de vagas.

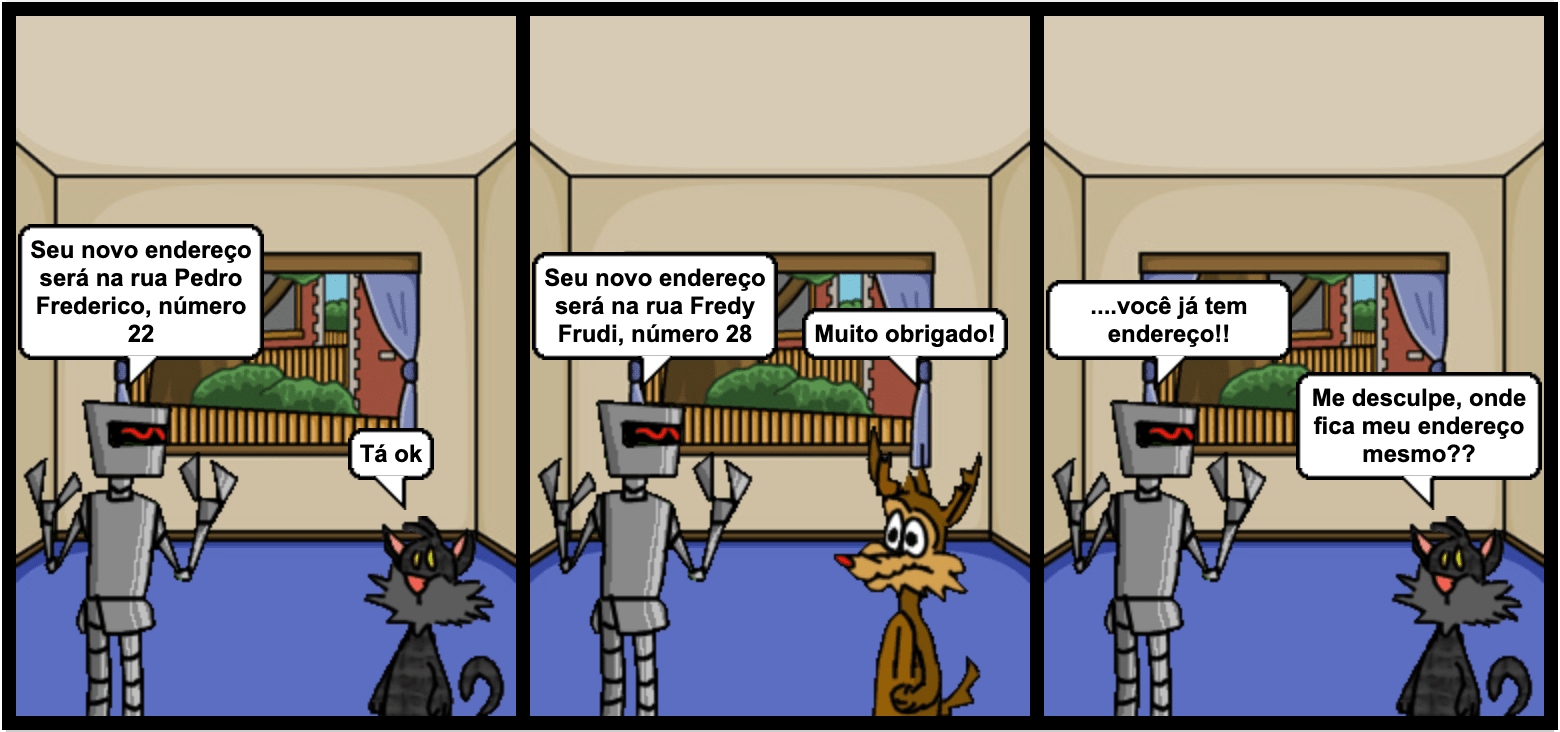

Antigamente o endereçamento de dispositivos era feito manualmente, porém isso traz muitas dificuldades em questão de administração. O DHCP resolve esses problemas

Quando nos conectamos à internet, nós recebemos um endereço IP. O endereço IP é o nosso endereço virtual que vai servir como localização para a transferência de dados na internet

O código aberto é disponível para a visualização, modificação e utilização, podendo ser utilizado por terceiros para fins comerciais.

Método de desenvolvimento em que os testes são a base da implementação. Eficiente para mitigar bugs de forma automática.

Documentos com especificações técnicas sobre as tecnologias da internet que são usados para a implementação de novas tecnologias e padronização.

O algoritmo de criptografia simétrica utiliza a mesma chave para encriptar e desincriptar dados enviados através da internet.