Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Categoria de Tecnologia

Postado em 14 maio 2022

Atualizado em 14 maio 2022

Palavras-chave: security,segurança,phishing,malicioso,email,e-mail,pescaria

Visualizações: 2085

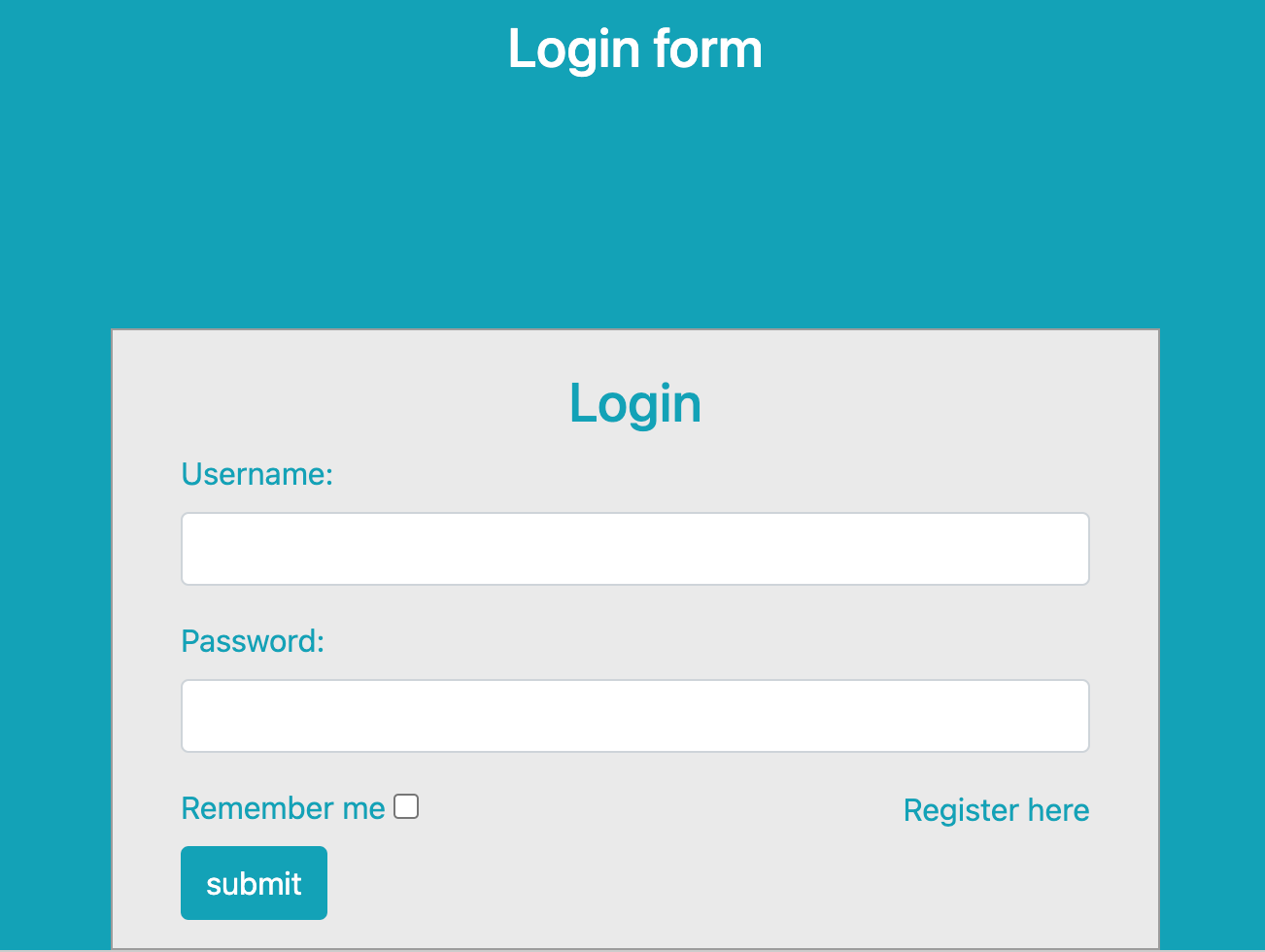

A falsificação de sites de grandes organizações como bancos ou redes sociais famosas é totalmente possível na internet. Essa falsificação de sites pode chegar em um nível tão perfeito a ponto de realmente não sabermos qual é o verdadeiro site.

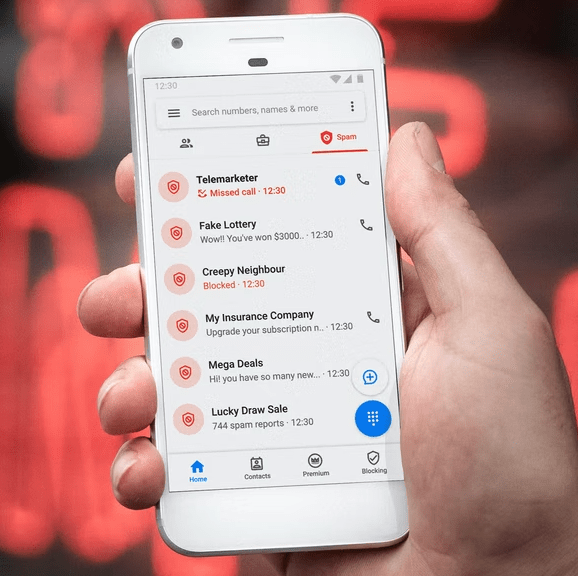

O grande perigo desses sites duplicados são os dados que digitamos nas páginas de cadastro ou login. Uma vez que digitamos os dados no site falsificado, nossos dados poderão ser enviados para o agressor, que poderá usar esses dados para entrar na nossa conta no site verdadeiro ou clonar o nosso cartão. O nome dessa técnica se chama phishing.

Phishing é uma junção das palavras “phreaking” e “fishing”. Phreaking é uma expressão utilizada para descrever atos de manipulação de rede telefônica de alguma outra pessoa para o próprio uso, com o objetivo de poder fazer ligações gratuitas. Fishing, se traduzido para o português, pode ser expressado como “pescar”.

Esse termo é utilizado pois o agressor jogará a isca, esperando que a vítima morda.

O agressor irá criar um site falso idêntico ao original e mandará um email com um link para a vítima, esperando que ela clique no link e digite seus dados no site falso. Nesse email o agressor irá mandar mensagens como:

Detectamos um saque suspeito na sua conta bancária, entre no site

abaixo para verificar os detalhes.

O agressor irá se passar por um atendente do banco e tentará pressionar a vítima a clicar no link. Geralmente apenas clicando no link não é o bastante para obter os dados a vítima. É necessário que a vítima digite seus dados no site falso e envie.

No exemplo acima temos uma mistura de phishing com engenharia social. Combinando essas duas técnicas a probabilidade de obter os dados da vítima aumenta.

Porém, por mais que o site seja idêntico ao original é possível driblar esse tipo de ataque.

Qualquer usuário que navega pela internet pode sofrer um ataque phishing. Antes de clicar em um link suspeito ou fazer login em um site devemos analisar cuidadosamente alguns detalhes.

Se verificarmos a barra de endereço podemos saber se os dados que o site manuseia são criptografados ou não.

Para um site poder usar o protocolo HTTPS ele precisará de uma certificado SSL. Em geral, sites que usam o protocolo HTTP não são seguros para a transferência de dados pessoais. Então caso o usuário perceba que o site está usando o protocolo HTTP invés do HTTPS, é altamente recomendável sair desse site.

https://www.google.com -> Site verdadeiro

http://www.google.com -> Site suspeito

Qualquer site na internet só pode ter um endereço único. Sites falsos geralmente usam endereços quase idênticos ao original para passarem despercebidos. Por exemplo:

https://www.google.com -> Site verdadeiro

https://www.goglee.com -> Site falso

Por isso devemos estar atentos à sites com erros de escrita.

O email do remetente pode ser considerado suspeito quando:

Em outras palavras, verifique o domain após o símbolo @.

[email protected]

Se observarmos o email acima, podemos perceber que após o símbolo @, temos “gmail.com”. Isso é muito suspeito pois esse endereço de email é público.

Um funcionário autêntico do banco irá utilizar um domain do banco, como:

[email protected]

Entretanto, nos endereços de remetente também devemos estar atentos com os erros de escrita, como:

[email protected]

Hoje muitos sites utilizam a identificação de dois fatores. Como dados biométricos e números de confirmação que são enviados para o celular do usuário. Essas técnicas ajudam a bloquear o acesso de usuários maliciosos que mesmo possuindo o nome de usuário e senha, não conseguem ir adiante na identificação de dois fatores.

Phishing é uma técnica maliciosa de clonagem de sites. O usuário digita seus dados sensíveis no site clonado e tem seus dados roubados.

Links de acesso aos sites clonados são enviados por email para a vítima. Esses emails são escritos com um tom de urgência para pressionar a vítima a clicar nos links.

Projetos práticos

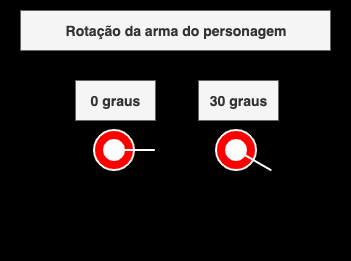

Usando lógicas matemáticas como trigonometria para criar e calcular o esqueleto de um jogo de tiro 2D em javascript

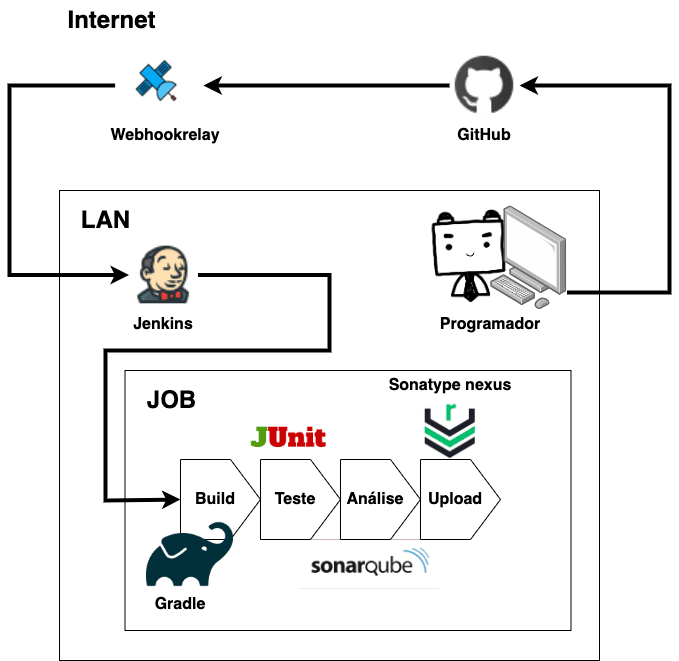

Fazendo a integração contínua de Jenkins, Sonatype Nexus, Sonatype, JUnit e Gradle para automatizar processos repetitivos. Prática bastante usada em tecnologias de DevOps.

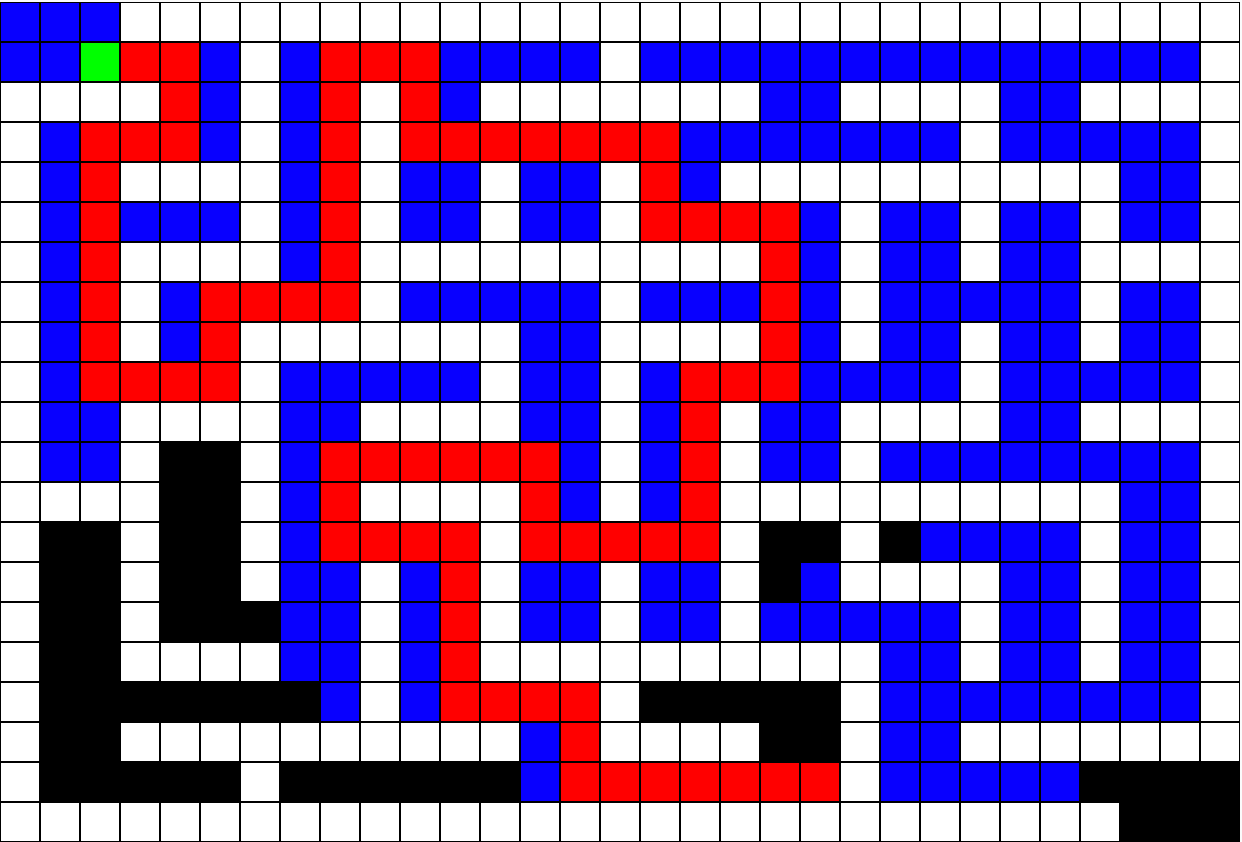

Implementando um programa que encontra a menor distância entre dois pontos dentro de um labirinto usando o algoritmo A* (a-estrela).

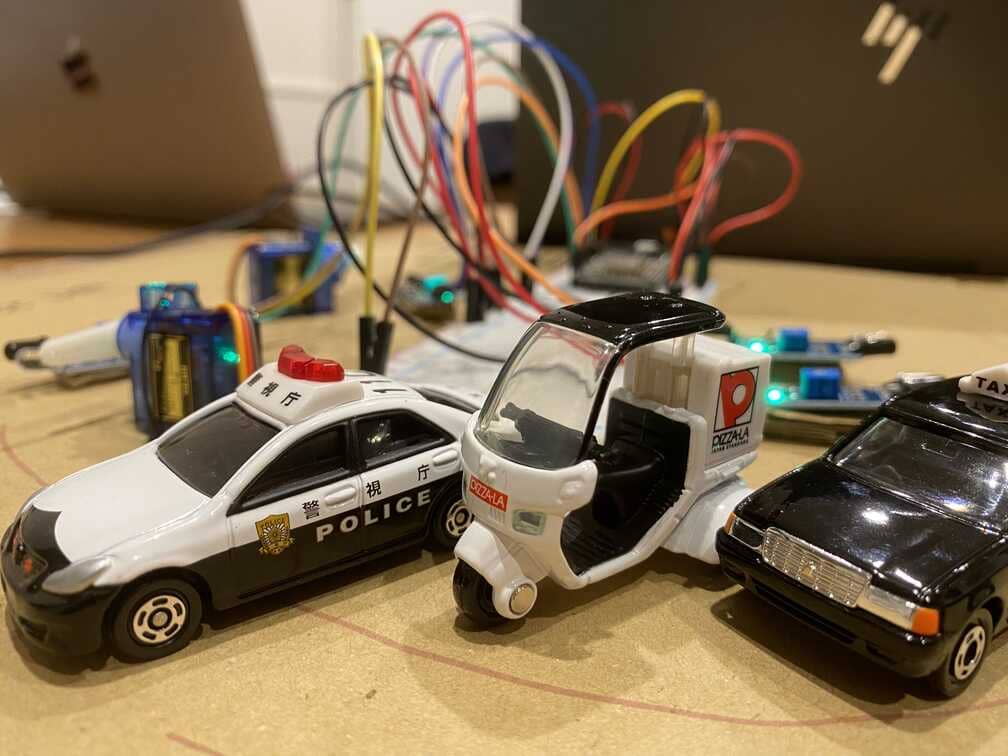

Desenvolvimento de um sistema de monitoramento que exibi todos os eventos que acontecem na garagem automatizada, como abertura de portões ou ocupação de vagas.

Convertendo imagens para ascii art usando o valor da intensidade das cores cinzentas.

Digitalizar documentos facilita o gerenciamento, aumenta a disponibilidade e economiza tempo, consequentemente trazendo muitos outros benefícios.

O envenenamento de cache DNS redireciona o usuário para um site falso, mesmo digitando um URL legítimo. Como isso é possível??!!

Para um sistema realizar os requerimentos mínimos de segurança, este deve estar de acordo com os três pilares da segurança de informação(CIA).

Link dedicado é um caminho físico exclusivo que liga a empresa com o provedor diretamente, possibilitando a transferência de dados e o acesso à internet.

A assinatura digital é utilizada para provar a legitimidade dos dados enviados, usando técnicas de hash e algoritmo de chave assimétrica.

O firewall atua como barreira entre as redes interna e externa, bloqueando tráfego de pacotes de dados considerados suspeitos ou inseguros.