Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Categoria de Tecnologia

Postado em 12 maio 2022

Atualizado em 25 julho 2022

Palavras-chave: engineer,social,engenharia,golpe,ransomware,persuadir,convencer,rat,acesso,ilegal

Visualizações: 1902

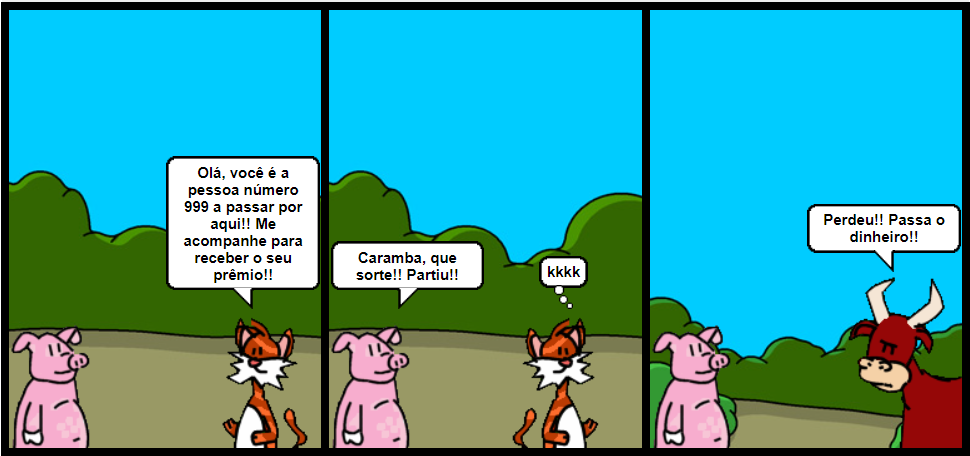

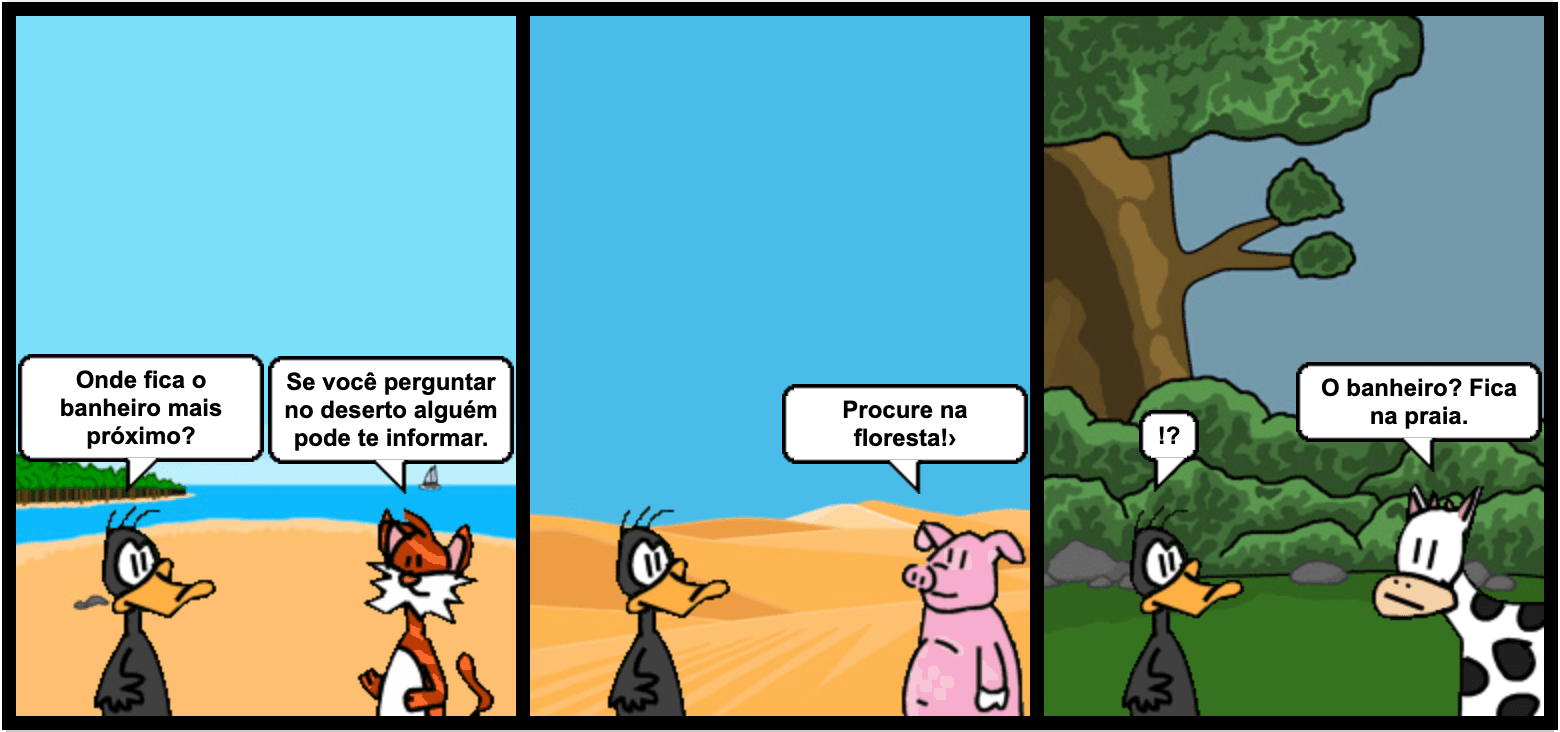

Assim como o mundo real, na internet também existem golpes que enganam os usuários que navegam na internet.

A ingenuidade desses usuários é o grande motivo para esses golpes terem tanto sucesso.

A variedade desses golpes é consideravelmente grande e só vem crescendo com o tempo, a engenharia social ainda é um grande problema na sociedade em muitos países.

A engenharia social é qualquer técnica na qual o agressor tenta enganar a vítima para obter dados sensíveis. Em alguns casos o agressor abala a vítima psicologicamente, fazendo-a pensar que será prejudicada de alguma forma caso não faça de acordo com as ordens do agressor. Além de senhas e cartões de bancos, outros dados solicitados pelo agressor também podem ser:

Obtendo os dados acima, o agressor tem muito mais chances de adivinhar as senhas da vítima, para invadir essa conta.

Estudar a vítima é só um dos modos de obter esses dados. O agressor também pode telefonar para a vítima e se passar por alguma outra pessoa para obter as informações que procura. Muitas vezes se passando por alguma autoridade e convencendo a vítima de passar dados sensíveis por telefone.

No Brasil existe uma técnica bem parecida, na qual criminosos telefonam para famílias simulando um sequestro de algum ente querido, convencendo a vítima a depositar dinheiro na conta do banco desses criminosos.

Em outros países como no Japão, também existem técnicas semelhantes. No Japão, os idosos são alvos desse tipo de engenharia social. O criminoso se passa pelo neto da vítima convencendo-a a depositar dinheiro na conta bancária do criminoso.

A engenharia social também funciona com a ajuda de softwares falsos. Cópias de sites de bancos são enviadas por e-mail para a vítima(phishing), e o agressor se passa como um funcionário do banco. Pelo fato do site ser idêntico ao original a vítima acaba digitando seus dados sensíveis como e-mail, senha e número do cartão, que são enviados diretamente ao agressor através da internet.

A engenharia social também pode ser misturada com o ransomware. Nesse caso, é possível telefonar para o telefone constado no ransomware, onde o agressor tentará convencer a vítima a pagar a quantia.

Além das variações acima, espiar o usuário digitar a senha para obter essas informações, também é considerado engenharia social.

Antes de tudo, devemos ter em mente que uma empresa séria jamais pedirá dados sensíveis por telefone. Mesmo quando alguém solicitar esses dados, devemos recusar fortemente.

Ter conhecimento dessas técnicas também é uma boa prevenção. É recomendável que empresas de tecnologia eduquem seus funcionários sobre esse tipo de golpe, pois cada vez mais empresas tem virado alvos desse tipo de golpe.

Manter a calma para tomar as melhores decisões também é pode ser a chave, pois hoje temos aplicativos no nosso telefone que permitem confirmar suspeitas de modo imediato.

O número de golpes de engenharia social só tem aumentado recentemente. A segurança de aplicativos só tem ficado mais rigorosa com o tempo, diminuindo drasticamente as chances de um agressor poder invadir esses aplicativos.

A engenharia social se tornou o meio mais fácil de obter os dados sensíveis da vítima, por isso esse tipo de golpe só tende a crescer.

Projetos práticos

Desenvolvimento dos conceitos mais básicos do clássico pacman, como: mapa, animação, deslocamento e detector de colisões.

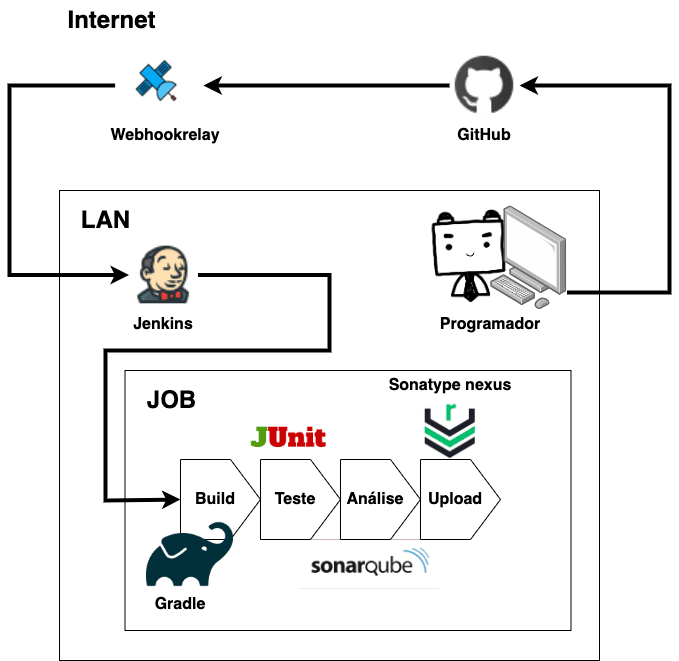

Fazendo a integração contínua de Jenkins, Sonatype Nexus, Sonatype, JUnit e Gradle para automatizar processos repetitivos. Prática bastante usada em tecnologias de DevOps.

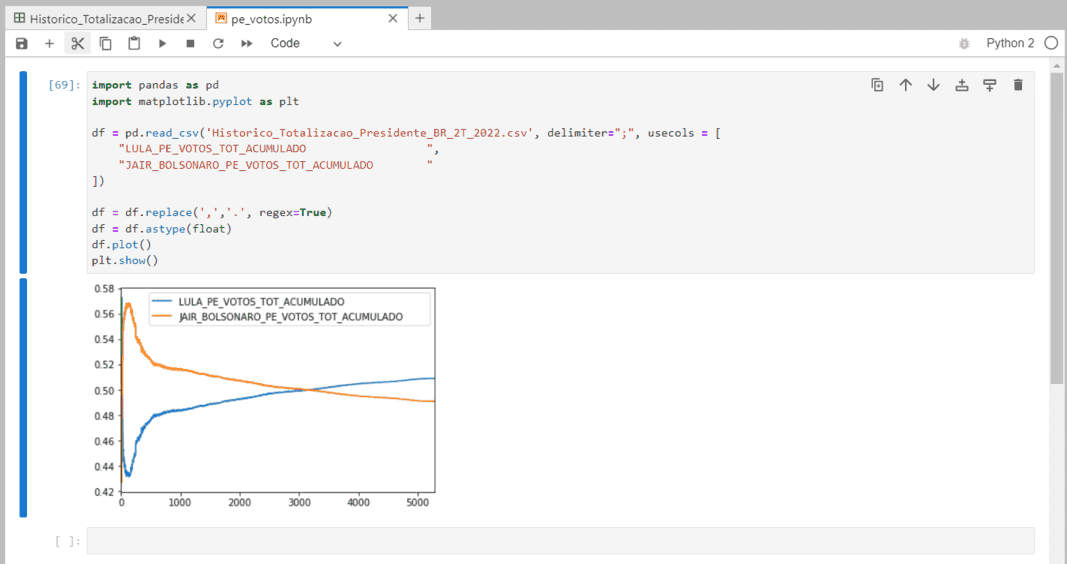

Simulação dos gráficos do segundo turno das eleições presidenciais, utilizando python e ferramentas de análise de dados, pandas e jupyter.

Convertendo imagens para ascii art usando o valor da intensidade das cores cinzentas.

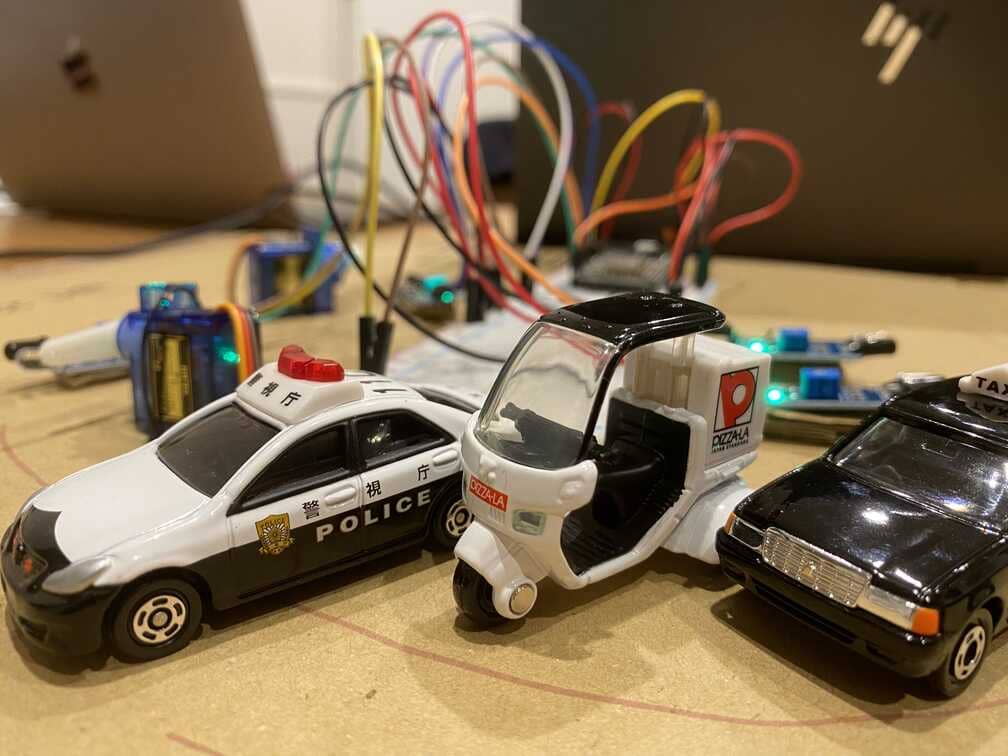

Desenvolvimento de um sistema de monitoramento que exibi todos os eventos que acontecem na garagem automatizada, como abertura de portões ou ocupação de vagas.

Phishing tem esse nome pois a vítima se torna só mais um peixe na rede. Ter conhecimento de phishing é o melhor jeito de evitar ser um desses peixes

Antes de podermos visualizar o site, o endereço que digitamos na barra de endereço do nosso navegador passa por várias etapas, para só então podermos visualizar o site pela primeira vez...

O web marketing utiliza ferramentas disponíveis na internet para criar, explorar e entregar valor de serviços ou produtos através da internet.

Prática que visa em incluir todas as pessoas digitalmente, incluindo idosos e deficientes, para que possam ter acesso a informação.

Política e filosofia que tem como objetivo aceitar pessoas de diferentes etnias, comportamentos e características como funcionário.

O RAT é um malware que tipicamente infecta o computador da vítima por um cavalo de tróia. Uma vez detectado, não é muito difícil sua remoção.