Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Esse site utiliza cookies

Nós armazenamos dados temporariamente para melhorar a sua experiência de navegação e recomendar conteúdo do seu interesse.

Ao utilizar os nossos serviços, você concorda com as nossas políticas de privacidade.

Categoria de Tecnologia

Postado em 09 maio 2022

Atualizado em 25 julho 2022

Palavras-chave: spyware,security,cybersecurity,segurança,virus,malware

Visualizações: 2043

Quando nossa máquina está conectada à internet, isso significa que qualquer pessoa externa pode acessar o nosso computador.

Porém, para ter acesso à nossa máquina não é uma tarefa fácil para os usuários externos, pois computadores e dispositivos foram programados para serem seguros.

Em outras palavras, o acesso ao nosso computador através da internet só é possível se nós permitirmos esse acesso.

Infelizmente, às vezes permitimos acesso à softwares de baixa confiança sem mesmo perceber, no pior dos casos, algum desses softwares pode ser um malware.

O spyware pode ser um desses malwares que aparenta ser inofensivo, mas pode ser altamente perigoso.

Spyware é um malware, que registra as atividades do usuário sem o conhecimento do usuário. O spyware pode monitorar tudo que o usuário digitou no teclado ou clicou na tela do computador.

Isso pode apresentar grandes riscos em relação aos dados sensíveis do usuário como:

Todas as atividades do usuário vão ser registradas em algum documento, às vezes simples documentos de texto. Esse documento será enviado ao usuário malicioso através da internet usando o malware baixado.

Geralmente, grande parte dos dados que digitamos no nosso teclado físico pode ser trivial, porém basta um pequeno vacilo para o invasor obter nossos dados privados. A exposição desses dados privados podem trazer grandes consequências como:

A infecção pode acontecer de várias maneiras:

Geralmente não percebemos um spyware rodando no segundo plano da nossa máquina. Essa é a grande importância de ter um antivírus que checa o computador periodicamente.

Quando o computador é infectado por um spyware, a primeira coisa que devemos fazer é desconectar o dispositivo da internet. Após desconectar o dispositivo da internet, podemos remover o malware manualmente, ou usando um antivírus que faça o trabalho.

A prevenção do spyware pode ser realizada da seguinte maneira:

Um bom antivírus pode detectar e remover o spyware sem maiores problemas.

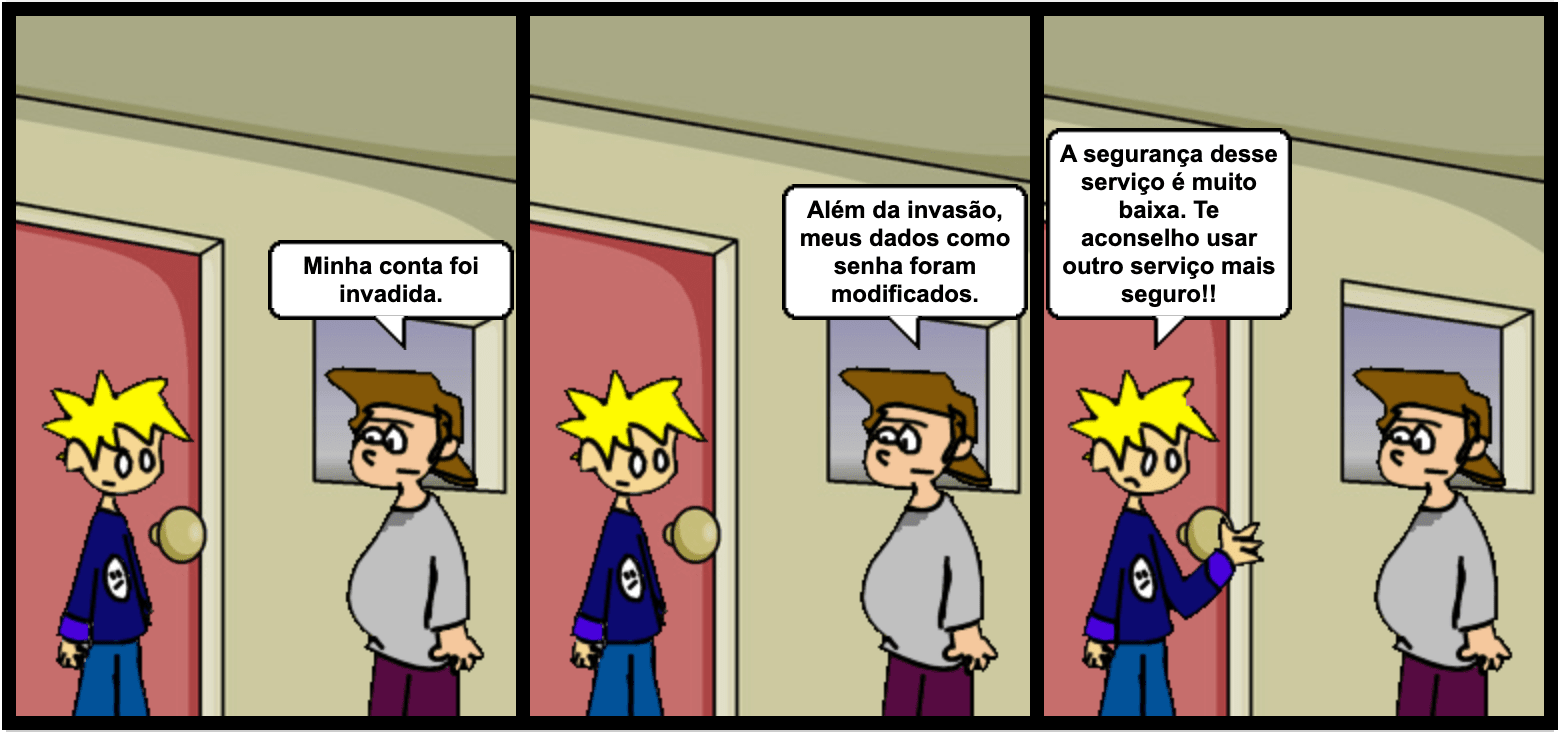

Caso um spyware tenha sido detectado no seu computador, é altamente recomendável trocar senhas de contas e estar atento a transições suspeitas usando o cartão.

Na maioria das vezes o spyware passa despercebido. Isso traz grandes riscos, pois quando mais tempo um spyware está rodando no computador, mais chances esse tem de obter dados sensíveis do usuário.

Escanear o computador periodicamente usando um antivírus pode prevenir que esses malwares passem despercebidos.

Projetos práticos

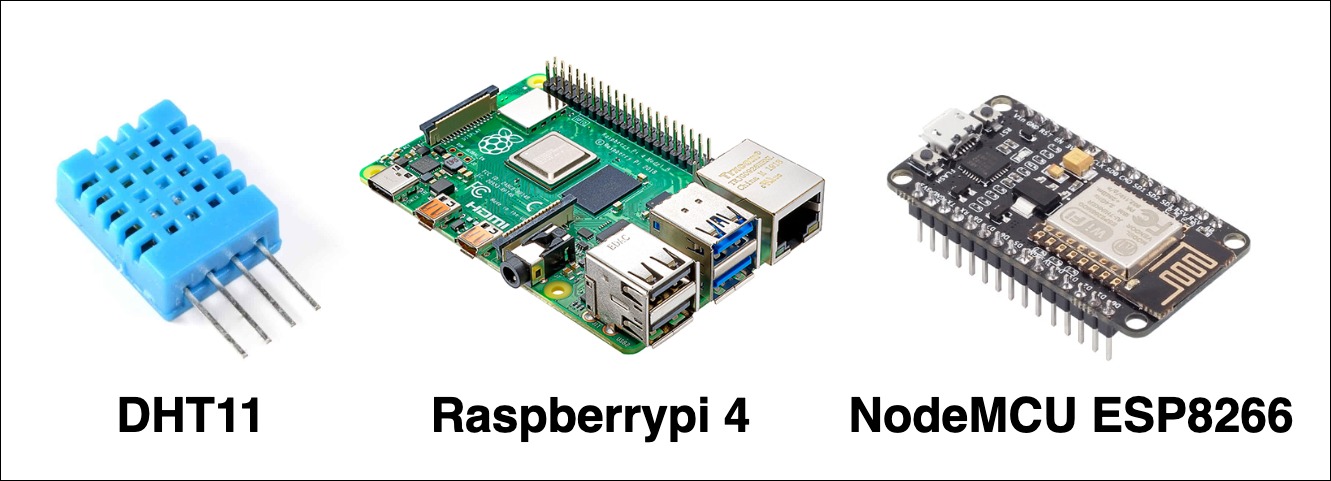

Projeto de comunicação entre dois dispositivos ESP8266 e Raspberrypi4. Laravel irá funcionar como servidor e receptor de dados de temperatura e umidade coletados com o DHT11.

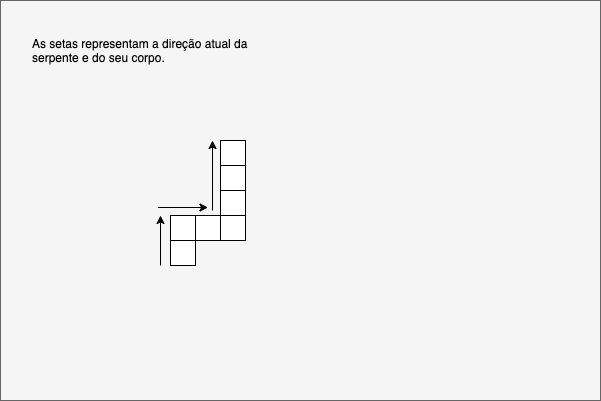

Programando o clássico jogo da serpente usando o framework p5.js. Tutorial indicado para iniciantes da programação que querem aprender os conceitos básico da área criando jogos.

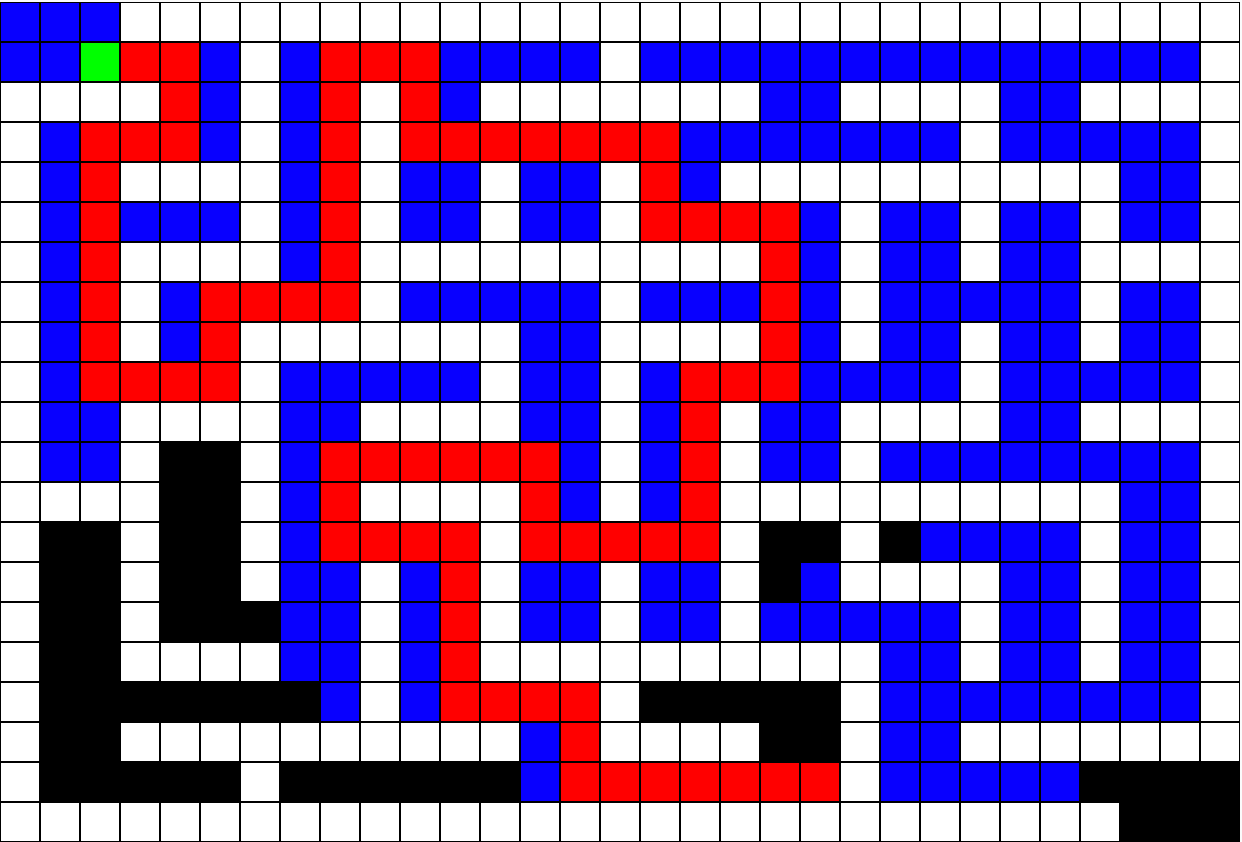

Implementando um programa que encontra a menor distância entre dois pontos dentro de um labirinto usando o algoritmo A* (a-estrela).

Jogo simples de guerra espacial desenvolvido em javascript. Esse jogo usa cálculos de física para simular efeitos de atrito e inércia.

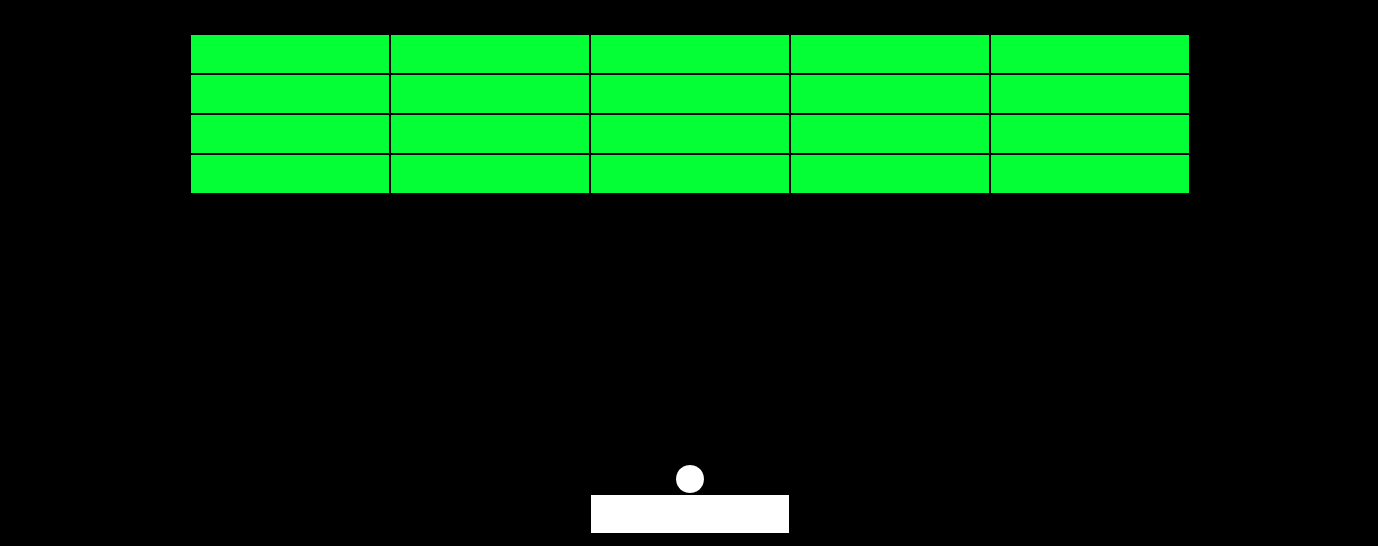

Programando um jogo clássico de arcade usando javascript e p5.js. O usuário deve quebrar os blocos utilizando uma bola ao mesmo tempo que evita que a bola saia pela parte inferior da tela

O envenenamento de cache DNS redireciona o usuário para um site falso, mesmo digitando um URL legítimo. Como isso é possível??!!

A quantidade de programadores só tende a aumentar com o tempo. Porém, muitos programadores ainda não conhecem os três pilares de segurança da informação.

O drive-by download infecta o computador da vítima sem a necessidade de interação. Um malware pode ser realizado sem sequer a vítima perceba.

O SGSI é um conjunto de políticas e normas estabelecidas pela empresa para proteger a segurança da informação empresarial, evitando riscos.

O firewall atua como barreira entre as redes interna e externa, bloqueando tráfego de pacotes de dados considerados suspeitos ou inseguros.

Pode melhorar a segurança de um sistema em alguns aspectos, porém a principal vantagem é o melhoramento da experiência do usuário.